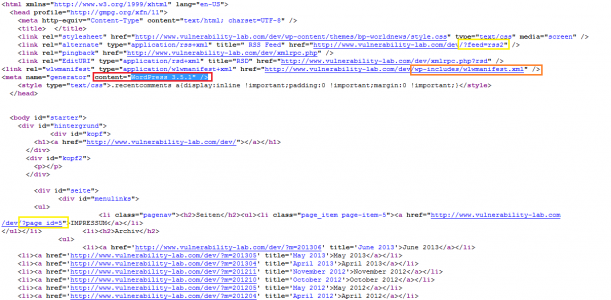

Technique - Reconnaissance

Les informations techniques peuvent être, par exemple, des erreurs sensibles, l'hébergement de serveur web/information, ips/ip-ranges, la connaissance du matériel ou des versions de logiciels, des modules ou des modèles, des informations sur l'infrastructure de réseau interne ou externe d'une entreprise.

Non technique - Reconnaissance

Les informations non techniques peuvent être, par exemple, les structures internes de l'entreprise (bureau), l'emplacement (entreprise) et les informations sur le domaine (pays), les employés, les numéros de téléphone internes, les adresses électroniques des contacts sociaux de l'entreprise. Les informations non techniques sont le plus souvent liées à la structure sociale et à la structure de l'entreprise cible.

Combiner l'aspect technique et non technique

Les deux parties du secteur de la collecte d'informations peuvent être combinées sur chaque cas de test d'une manière séparée pour garantir d'excellents résultats de tests d'intrusion. Parfois, une entreprise a un problème de structure interne non technique. Les attaquants à distance peuvent combiner le non technique avec une information technique pour réussir une attaque contre la société cible. Nous combinons la procédure non technique avec la procédure de restauration de l'information technique pour sécuriser les infrastructures.

Information publique - Seulement !

Toutes les données et informations que nous capturons ou recueillons sont accessibles sans vulnérabilités ou exploits. Pendant la phase de reconnaissance, aucune cyber-attaque ou action n'a lieu, les systèmes informatiques de l'entreprise sont totalement sûrs.

Prochaine phase d'exploitation

Après le processus de collecte de l'information au cours de la phase de reconnaissance, l'étape suivante serait la phase de dénombrement. Observez l'information sur la phase d'énumération comme étape suivante.