Smartphones sind überall, die Mobilfunkindustrie explodierte in 2010 auf 2013, weil ein endloser Bedarf an Smart Technologie Telefonen von Apple, Microsoft, Nokia, Samsung mit verschiedensten Betriebssystemen wie z.B. Android, iOS oder Windows 8 besteht. Die mobile Sicherheit und die Sicherheit von Mobiltelefonen hat in den letzten Jahren im Mobile-Computing-Bereich rasant zunehmend an Bedeutung gewonnen. Es ist heutzutage von besonderer Bedeutung, dass man sich dauerhaft auf die Sicherheit der persönlichen Informationen bezieht weil Smartphones oder mobile Geräte persönliche Informationen speichern.

- Mobile Software

- Firmware

- Betriebssystem

- Mobile Web Applikationen

- Hardware

- Schnittstellen

Die Industrie kam in den letzten Jahren mit dem Bedürfnis nach mehr Sicherheit im Mobilfunk oder VoIP-Sektor. Das Ergebnis dazu war, dass unsere Firma die lokale Infrastruktur aufgerüstet hat, um dauerhaft Berichte über Anfälligkeit in Mobilfunksystemen für unsere Kunden oder Partner bereitzustellen. Im Jahr 2013 entdeckte unsere Sicherheitsfirma z.B. 117 Sicherheitslücken in mobile Anwendungen, 15 Anfälligkeiten von mobiler Firmware, 3 Betriebssystemschwächen & 2 Hardware-Fehler. Wir arbeiten in den folgenden Bereichen der mobilen Sicherheit:

- Secure Boot-Firmware-Komponenten

- Ausführung von beliebigem Code mit Kernel-Rechten

- Unberechtigter Zugriff auf Cloud- und Mobile Account-Kontodaten auf mobilen Servern

- Zugriff von einem Sandbox-Prozess auf Benutzerdaten außerhalb der Sandbox

- Fehler oder Sicherheitslücken in Schutzmechanismen

- Extraktion von vertraulichem Material, dass durch Mechanismen wie z.B. den sicheren Enclave-Prozessor geschützt ist

- Kritische Fehler oder Schwachstellen in Zugriffsrechten und Privilegien

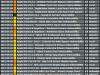

Mobile Security Feed - Vulnerability Laboratory

Mobile Vulnerability Assessment & Reverse Engeneering

Unsere Firma kann Reverse-Engineering auf jeder App oder gegen jede Firmware unabhängig von Architektur anwenden. Das Produkt dieser Arbeit ist eine Zuschreibung der Apps-Funktionalitäten, der Inhalte, und wenn eine Bedrohung und / oder angeforderte Bedrohung vorliegt bei mobilen Anwendungen, Betriebssystemen, Firmware oder Diensten.

Unser hausinternes Wissen wird von den Mitarbeitern angewendet um den doppelten Zweck der Sicherheitsprüfung unter Verwendung modernster Modelle oder Programme zu gewährleisten. Die Evolution Security GmbH & das Vulnerability-Lab Projekt kooperieren mit tiefen Wissen, parallel auf einer Linie für Audits und Sicherheitsprüfungen. Dieses Verhalten fungiert als Garantie für die Entwickler eines Projekts.